2015年10月28日

株式会社PFU

[PRESS RELEASE]

攻撃者の行動から標的型サイバー攻撃を検知する新技術を開発

~ 計10万端末の実証実験で効果を確認 ~

株式会社PFU(社長:長谷川 清、横浜本社:横浜市西区)は、標的型サイバー攻撃において、多くの技術が採用しているマルウェア自身の特性や振る舞いではなく、攻撃者の行動に着目した革新的な検知技術を開発しました。ご協力いただいた複数組織において実証実験を重ね、セキュリティ対策が施された実際の業務環境(合計約10万端末)における複数の標的型サイバー攻撃を検知し、その効果を確認しております。

標的型サイバー攻撃は高度化の一途をたどり、その脅威は多くの企業・団体に及び、社会問題になっております。標的型サイバー攻撃の脅威からお客様を守るためにマルウェアを検知するさまざまな技術が開発されていますが、その多くがマルウェア自身の特性や振る舞いを特定する方式を採っているため、その変化に常に追随していく必要があります。

また、これらの方式による検知を回避するマルウェアも存在します。そのため、マルウェアに着目する検知技術では、標的型サイバー攻撃を検知し続けることに限界があります。

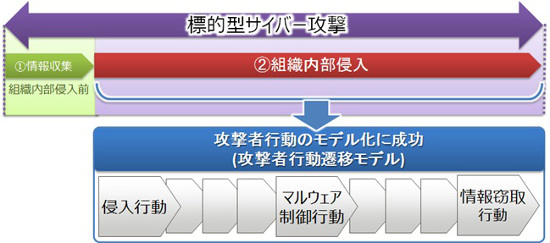

標的型サイバー攻撃は、(1)情報収集(例:侵入前に標的組織の情報を入手する等)、(2)組織内部侵入(例:標的型メールからURLクリックでツールをダウンロードさせ、そのツールを制御し、最終的には情報を窃取する等)といったプロセスを踏みます。

PFUの研究チームは、組織内部侵入における攻撃者の行動プロセスに着目した「攻撃者行動遷移モデル」を構築、このモデルを利用し、標的型サイバー攻撃の検知を実現する新たな検知技術「Malicious Intrusion Process Scan」を開発しました。

新技術の特長

標的型サイバー攻撃検知技術「Malicious Intrusion Process Scan」は、次の特長をもちます。

1.エージェントレスで端末の通信を監視することにより攻撃者の行動をリアルタイム把握

攻撃者は、”標的となった端末”に通信を行うことで攻撃行動を遂行します。本技術では、エージェントレスで端末の通信を監視することにより、攻撃者に気づかれることなくリアルタイムに攻撃者の行動を把握します。

2.攻撃者行動遷移モデルによる検知精度の向上

攻撃行動の通信は、通常の業務通信を装っており、正しく検知できない場合があります。そのため、本技術では侵入直後からの攻撃行動の流れを、「攻撃者行動遷移モデル」と照合することで検知精度を高めています。

(なお、すべての標的型サイバー攻撃の検知を保証するものではありません。)

実証実験結果

本技術は複数の組織のご協力のもと、ゲートウェイやエンドポイントの一般的なセキュリティ対策が施された実際の業務環境(約10万端末)にて約2か月間の実証実験を行いました。

その結果、セキュリティ対策が施されているにもかかわらず、324件の標的型サイバー攻撃を検知し、本技術の効果を確認しております。

展示会

今回発表の新技術を下記展示会にて紹介いたします。

| 名称 | 「情報セキュリティEXPO(秋)」(http://www.ist-expo.jp/) |

|---|---|

| 期日 | 2015年10月28日(水曜日)~30日(金曜日) 10時~18時 |

| 会場 | 幕張メッセ(PFUブース:13-14) |

| 主催 | リード エグジビション ジャパン株式会社 |

関連ホームページ

https://www.pfu.fujitsu.com/infra/solution/security.html (セキュリティ関連ホームページ)

商標について

- 本文中の会社名・商品名などの固有名詞は、各社の商標または登録商標です。

以上

お客様お問合せ先

報道関係者お問合せ先

※掲載されている情報は発表日現在のものです。その後予告なしに変更されることがありますので、あらかじめご了承ください。